Могут ли удаленно взломать ваш смартфон и как проверить его на безопасность

Содержание:

- 1. Cocospy – приложение N1 для взлома телефона

- К смартфону с NFC поднесли банковский терминал, чтобы списать деньги

- Как происходит взлом

- Как защититься от взломов – FAQ проблематики

- Как защитить смартфон от взлома

- 3. Как взломать телефон с помощью Spyzie?

- Легкие хитрости для разблокировки телефона

- 1. Как получить доступ к чужой переписке без целевого телефона (для iOS)?

- Клонирование SIM-карты

- Варианты для определенных моделей

- Нанимаем хакера вскрыть чужой телефон удаленно

- Признаки взлома телефона

- Признаки взлома

- Разблокировка Андроида

1. Cocospy – приложение N1 для взлома телефона

Cocospy дебютировал на рынке шпионского софта относительно недавно, но уже успел сделать себе имя, став приложением N1 для мониторинга телефонов.

Это абсолютно легальное и надежное ПО, завоевавшее доверие миллионов пользователей по всему миру.

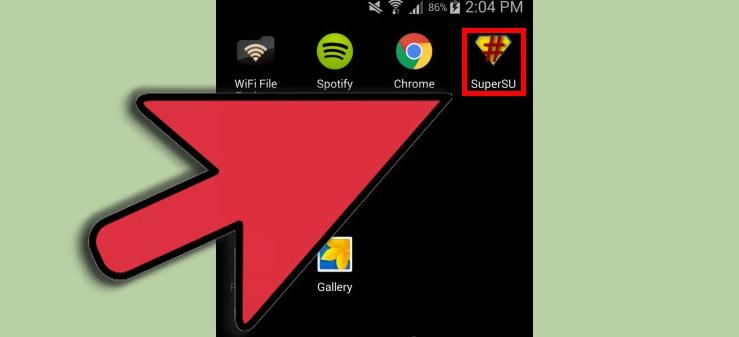

Cocospy не требуется рутирование, поскольку доступ обеспечивается удаленно и напрямую с панели управления iCloud. В случае с Android нужен физический доступ и инсталляция Cocospy на телефон. Но и тут “захват устройства” возможен без root-прав.

Через приложение вы можете контролировать активность в соцсети, а чтобы увидеть его в действии, протестируйте онлайн демо-версию Cocospy здесь >>

Сразу после установки на Android подчищаем следы, удаляя значок Cocospy. Приложение становится невидимым, но от этого не перестает делать свою работу “на отлично”. К тому же, чтобы не раскрыть себя, Cocospy не тянет энергию из батарей. Все! Android – ваш.

Преимущества Cocospy:

- GPS-трекинг: С Cocospy, вы можете выяснить точное местоположение целевого телефона на основе данных GPS, а также ознакомиться с историей и маршрутом перемещений.

- Geo—fencing: С ее помощью осуществляется настройка «безопасной» и «опасной» зон. Когда телефон входит или выходит из одной из этих областей, вы сразу же получаете уведомление.

- Мониторинг соцсетейПосредством Cocospy вы получаете полный доступ к профилям соцсетей и приложений, таких как WhatsApp, Instagram, Facebook Messenger, Skype, Snapchat и т.д.

- Кейлоггер: От его “всевидящего ока” не ускользнет ни одно нажатие клавиши. Как результат, все пароли целевого телефона будут ваши.

Из менее популярных, но тоже важных опций можно выделить “перехват телефонных звонков”, “текстовых сообщений”, “просмотр истории браузера” и т.д.

Как взломать телефон удаленно?

1. Создайте учетную запись Cocospy.

ВАЖНО! Cocospy– единственное в своем роде шпионское приложение, которому не нужны root-права для получения доступа к целевому устройству. 2

Для внедрения в систему iPhone вам нужно лишь авторизоваться в iCloud

2. Для внедрения в систему iPhone вам нужно лишь авторизоваться в iCloud.

3. В случае с Android просто начните инсталляцию шпиона.

4. После установки удалите/скройте значок Cocospy на телефоне.

5. Перейдите на панель управления Cocospy, чтобы иметь доступ к нужным функциям, расположенным в левой части.

Бесплатно зарегистрируйтесь в Cocospy или протестируйте онлайн демо-версию здесь >>

К смартфону с NFC поднесли банковский терминал, чтобы списать деньги

Как мы уже выяснили, можно оплачивать покупки даже с заблокированного телефона. Поэтому возникает логичный вопрос – реально ли похитить деньги при помощи банковского терминала, если поднести его к чужому смартфону? Эта теория была особенно популярной, когда только появились карты с чипом PayPass – тогда даже появились специальные защищенные кошельки. И в целом, такой метод мошенничества реален, но его очень сложно реализовать.

В первую очередь, злоумышленнику придется зарегистрировать (теоретически, можно и купить уже готовое) юридическое лицо с оформленным на него расчетным счетом и договором эквайринга — возможностью получать безналичную оплату через терминалы. Это трудозатратно и недешево.

Также мошенник должен знать, где находится ваш смартфон или карта с PayPass. А еще ему нужно быть очень осторожным, ведь для снятия денег нужен довольно тесный контакт (до 10 см). Согласитесь, сложно не заметить, если незнакомый человек начнет в людном месте прижимать к вам банковский терминал.

Кроме того, для реализации такой схемы мошенничества преступнику понадобится бесперебойный мобильный интернет или устройство с поддержкой Wi-Fi. При этом соединение должно быть быстрым, чтобы успеть поднести терминал в тот момент, когда сессия активна. И списать при этом он сможет до 1000 рублей, ведь именно столько позволяют тратить системы бесконтактных платежей без разблокировки смартфона. Так стоит ли игра свеч?

Мошеннику проще всего украсть смартфон и взломать его, чтобы воспользоваться мобильным банком

Зачисление денег на счет мошенника происходит далеко не сразу, и за это время жертва может успеть отменить транзакцию и пожаловаться в банк. А еще владельцу карты сразу же придет сообщение о списании – и преступника смогут быстро вычислить по камерам наблюдения, если все происходило в общественном месте.

Подобные прецеденты были только в США – и это разовые случаи, когда мошенникам просто везло. Так что подозрительный человек с терминалом в метро, скорее всего, просто курьер, а не нацелившийся на ваши деньги хакер.

Как происходит взлом

Чтобы понять, как защититься от взлома, нужно понять, как вообще происходит данный процесс. Есть три способа взломать телефон:

- Получить к нему непосредственный доступ. Первый вариант взломать телефон – это физическая кража. Когда телефон окажется в руках опытного злоумышленника ему не составит труда вытащить из него все данные.

- Удалённый доступ. Следующий вариант – это удалённый доступ. Хакеры могут подключиться к вашему телефону через незащищённую сеть или специальные программы.

- Вирус. Последний способ взломать телефон – заразить его специальным вирусом. Есть определённая категория вирусов, которые предоставляют своему владельцу доступ к заражённому телефону.

Как видите, получить доступ к вашему телефону не так уж и трудно. Если вы не будете сохранять бдительность, то очень скоро ваши данные могут оказаться в чужих руках.

Как защититься от взломов – FAQ проблематики

не побуждение к действиям, а лишь ознакомительная информация в рамках нашего проекта.

-

Делайте сложный пароль.

Такое решение избавит вас от попыток шаблонного подбора комбинаций ручным или автоматизированным методами. Не дублируйте пароли на почтовом ящике и в социалке – это распространённая ошибка новичков. Если человек увидит в контактной информации почтовый ящик, взломать его будет куда проще в силу меньшего внимания защищенности системы.

-

Не загружайте/устанавливайте сомнительный софт.

Просмотр гостей, офлайн-режим – все эти фишки могут требовать от человека ввода личных данных в «левые» формы. Лучше остаться без пары приколов, нежели потерять доступ к личной информации, либо стать жертвой вымогательств со стороны мошенников.

- Не переходите по внешним ссылкам.

Мы говорим о фишинговых сайтах и различных зеркалах, которые преподносятся пользователям в качестве альтернативных путей попадания на сайт социальной сети (особо актуально для жителей других стран). Легче воспользоваться VPN-сервисом/расширением, сменив свою геолокацию на необходимую для входа в ВК.

-

Используйте антивирусы.

Стандартным Windows Defender здесь не обойтись, ибо данный продукт на Windows 8 и выше является бесплатной альтернативой, и только частично защищает ОС от внедрения троянов и прочего вредоносного программного обеспечения. Обратитесь к Касперский, доктору Вебу, Авасту и прочим утилитам, находящимся на постоянном слуху + имеющих положительные отзывы по работоспособности и уровню защиты.

-

Используйте двухэтапную авторизацию.

Приемлемо для схем взлома, где хакер не использует напрямую ваш мобильник, либо там нет настройки переадресации. О настройке поговорим чуть ниже.

Если в качестве инструмента для посещения сайтов используется компьютер знакомых/друзей, оговоренные правила тем более не стоит упускать из виду, ибо 30%+ похищений личных данных случаются именно с чужих устройств. Когда человек находится в гостях у друзей, беспечно относящихся к защите своих ОС, или на работе, используя зеркала с целью обхода блокировок официального сайта ВК начальством, вероятность попасть на удочку мошенников значительно увеличивается.

Как настроить двойную авторизацию:

- Заходим на страничку, переходим в раздел настроек, выбираем общую вкладку, и нажимаем ссылку по безопасности страницы. Напротив, пункта «Подтверждение входа» будет расположена кнопка подключения.

Активируемый функционал позволит усилить защиту страницы, добавив помимо указания логина/пароля, ввод кода из СМС на телефон мобильного. Для активации возможности введите комбинацию из СМС.

Получить код можно 2 путями – через бесплатное сообщение или путем специального приложения для смартфона, которое можно установить из Google Play. Для функционирования второго потребуется доступ в интернет, потому, отталкивайтесь от собственных предпочтений и возможностей.

При авторизации можно запоминать браузер, что облегчит процедуру входа из дома. При попытке посетить страницу из другого места/устройства, будет показано всплывающее сообщение с исчерпывающей информацией.

Соблюдая все оговоренные правила одновременно, вероятность того, что мошенники сумеют взломать страницу ВК, зная номер телефона или прочие данные, значительно снизится. Если же вы хотите подшутить над друзьями, то куда проще попросить близких раздобыть учетные данные, нежели тратить деньги, время и нервы на взлом с нуля.

Как защитить смартфон от взлома

Есть ли гарантированные способы защититься от взлома? Увы, полностью исключить эту вероятность невозможно, разве что вы используете смартфон только в качестве «звонилки» и у вас отключен мобильный интернет. Но и не столь радикальными методами можно повысить собственную безопасность. Вот нехитрые правила, которые нужно соблюдать, чтобы не стать жертвой злоумышленников:

- Не переходите по сомнительным ссылкам — об этом постоянно твердят, но пользователи продолжают это делать.

- Устанавливайте приложения только из надежных источников (Play Market, App Store, официальные сайты достойных доверия разработчиков).

- Старайтесь не пользоваться общественным Wi-Fi. Если все-таки приходится работать через беспроводную сеть общего пользования, заходите в интернет через VPN.

- Ограничьте лимит платежей в банковском приложении. При необходимости его всегда можно увеличить онлайн или по звонку — минутное неудобство против исчезнувших со счета денег.

- Регулярно делайте резервные копии важных данных — возьмите за правило сохранять информацию хотя бы раз в месяц.

- Обновляйте операционную систему и приложения. В апдейтах разработчики время от времени «латают» обнаруженные дыры в безопасности ПО.

- Задействуйте защитные механизмы приложений и сервисов (двухфакторная аутентификация, шифрование данных и др.).

- Ограничьте подключения по Bluetooth. Если интерфейс не используется, лучше его отключить. Если включен постоянно, скройте видимость для других устройств.

- Используйте сложные пароли, содержащие цифры, буквы в различных регистрах, специальные символы. Подумайте об установке менеджера паролей.

И, конечно, важно соблюдать безопасность при использовании смартфона в общественных местах. Убедитесь, что никто из посторонних не может увидеть, как вы вводите логины и пароли; не оставляйте гаджет там, где к нему могут получить доступ (пусть и временный) посторонние люди, а также обязательно включите идентификацию по паролю, отпечатку пальца или лицу

Не бойтесь прослыть параноиком. Следование этим рекомендациям хоть и не дает безусловной гарантии безопасности гаджета и личных данных, но все равно сводит риск взлома к минимуму.

3. Как взломать телефон с помощью Spyzie?

Spyzie завоевал бронзу, уступив I и II место приложениям Cocospy и mSpy, поскольку не так надежен, имеет меньше положительных отзывов, не особо прост в использовании, зато легко обходится без root-прав.

К тому же, есть еще одна особенность, которая выделяет Spyzie из общей “толпы шпионов”. Сразу после установки на целевой телефон его значок самоустраняется.

Все остальные шпионские приложения требуют удаления той самой иконки вручную. Представьте, что вы забыли скрыть ее. Вас тут же раскроют и операция по взлому будет провалена.

А вот особая “невидимость” Spyzie полностью исключает возможность ошибки, вызванной человеческим фактором, что еще больше повышает его рейтинг популярности.

Если вам неудобно управлять вашими шпионами с компьютера, Spyzie предлагает мобильные приложения для Android и iPhone.

Преимущества Spyzie:

- Установить временные ограничения: Задействовав функцию “родительский контроль” , можно установить временные ограничения, чтобы дети могли пользоваться телефоном только в определенные часы.

- Мониторинг соцсетей: Вы получите полный доступ к профилям соцсетей и мессенджеров, таких как Facebook, Instagram, Snapchat, сможете отслеживать всю переписку, причем вместе с датой и временем, а также все медиа-файлы.

- Geofencing: С ее помощью осуществляется настройка «безопасной» и «опасной» зон. Когда телефон входит или выходит из одной из этих областей, вы сразу же получаете уведомление.

- Перехват звонков и текстовых сообщений: Благодаря этой опции вы будете знать с кем контактирует целевой пользователь, когда он это делает и как долго длится общение.

Помимо вышеперечисленных опций, входящих в категорию “продвинутые”, есть и другие, не менее привлекательные. Большинство из них доступны без root-прав и лишь некоторая часть требует проведения рутинга/джейлбрейка.

Легкие хитрости для разблокировки телефона

Помимо перечисленных выше безобидных способов обхода пароля на планшете или смартфоне, также стоит отметить следующие:

- Попробуйте позвонить на свой телефон с другого аппарата, и после принятия вызова, не отключая связь, потянуть за ленту подвижного меню и через него зайти в настройки и снять пароль.

- Дождитесь, пока Ваш гаджет почти полностью разрядиться и на его экране появится меню использования батареи. В этот момент Вы так же можете попытаться зайти в настройки и удалить пароль. Такой способ разблокировки подходит не для всех моделей устройств. Например, так можно обойти пароль на телефоне Samsung, но даже далеко не на всех его моделях.

- Попробуйте позвонить непосредственно с заблокированного устройства и в доли секунды во время звонка «поймать» подвижное меню, и через него выйти в настройки и опять же попытаться отключить пароль.

1. Как получить доступ к чужой переписке без целевого телефона (для iOS)?

Даже без root-прав вы сможете проникнуть в устройство на iOS. В этом вам поможет шпионское приложение Cocospy iOS.

1.1 Взломщик текстовых сообщений. Cocospy

Cocospy – один из самых надежных и мощных приложений для скрытого отслеживания личной переписки. Он появился на рынках относительно недавно, но уже успел завоевать топовые позиции шпионского Олимпа.

Благодаря своему продвинутому функционалу, он играючи взламывает SMS или текстовые сообщения в соцсетях.

С помощью Cocospy вы можете не только читать входящие, выходящие и даже удаленные сообщения, но получите доступ ко всем медиа-файлам устройства.

Закрыться от вашего шпиона не смогут также ни соцсети, ни мессенджеры. Тихо вломиться в приватную зону, чтобы хоть одним глазком посмотреть личную переписку, для Cocospy – сущие пустяки.

Попробовать ОНЛАЙН ДЕМО-ВЕРСИЮ Cocospy БЕСПЛАТНО .

1.2 Можно ли получить доступ к чужой переписке без целевого телефона?

Конечно! Но оговорюсь, не каждому шпиону эта задача по зубам. Если цель – Android, то SMS-хакер придется устанавливать на контролируемое устройство. Увы, без физического контакта никак.

Зато сам процесс займет не больше 5 минут. После инсталляции удаляем значок приложения … и вуаля, наш невидимый агент 007 приступает к делу.

Это были хорошие новости. А очень хорошие новости в том, что для iOS наличие целевого телефона не нужно. Открыть прямой доступ к чужим текстовым сообщениям он может посредством…

Я вас заинтересовал? Тогда продолжаем.

Посмотреть шпионское приложение Cocospy для iPhone >>

1.3 Как взломать чужую переписку без целевого телефона?

Чтобы воспользоваться Cocospy, вам придется завести учетную запись. Процедура регистрации проста и абсолютно бесплатна.

А вот и трехшаговая инструкция по мониторингу iPhone:

2. Введите данные целевого iPhone

После того, как учетная запись зарегистрирована, вам нужно авторизоваться в Cocospy здесь.

- Введите имя пользователя целевого iPhone на iCloud

- Добавьте подходящий пароль

- Нажмите на «Подтвердить» … и все, вы в системе.

3. Получите доступ к текстовым сообщениям без целевого устройства

Как только вы успешно авторизовались в аккаунте iCloud, у вас появилась возможность просматривать чужие сообщения на чужом iPhone. Проявите понимание и терпение к Cocospy, ведь приложению приходится синхронизировать данные каждые 24 часа. Поэтому дождитесь окончания процесса и «мониторьте» сообщения iPhone «сколь душеньке угодно».

Читать также: Как взломать чужой телефон, имея в наличии только номер

1.4 Крутые функции Cocospy на iOS (без root-прав)

Раньше, когда нужно было скрытно внедриться в устройство на iOS, требовалось проведение джейлбрейк. Сегодня с приложением Cocospy мы можем получить доступ к чужой переписке на iPhone удаленно, пусть даже целевой телефон находится за океаном.

К тому же, Cocospy – единственное на сегодняшний день приложение, которому не требуется рутинг, чтобы взломать iPhone:

Текстовые сообщения

Через Cocospy вы получаете доступ к SMS/MMS на целевом телефоне. Бонусом к ним идут такие «приятные мелочи», как время отправки или получения сообщения.

Перед шпионским обаянием Cocospy не устоял и WhatsApp, готовый в любое время открыть ему и вам доступ в «свои угодья» на целевом телефоне –чужие сообщения читай не хочу!

Читать также: Как получить доступ к переписке WhatsApp без целевого телефона бесплатно

Apple iMessages

Этот эксклюзивный мессенджер связывает пользователей iPhone по всему миру. Если действовать по принципу «все твое– мое тоже», вы через Cocospy можете «вскрывать и читать» все входящие и исходящие сообщения, как свои собственные.

Сообщения LINE

LINE – невероятно популярный мессенджер, предлагающий бесплатный обмен голосовыми и текстовыми сообщениями, к которым Cocospy тоже может открыть доступ.

Журнал звонков

Как бы журнал звонков ни «закрывался», Cocospy «уговорит» его раскрыться для вас. Какая конфиденциальность! Вы будете получать полную информацию о входящих/исходящих вызовах, вплоть до длительности звонков.

Контакты

Важным источником информации в телефоне является список контактов, дорогу к которому знает и Cocospy. Благодаря приложению вы будете знать, с кем контактирует целевой пользователь, получите доступ к списку звонков.

Читать больше: Как взломать чужой телефон удаленно?

GPS-трекинг

С Cocospy, вы можете выяснить точное местоположение целевого телефона на основе данных GPS, а также ознакомиться с историей и маршрутом перемещений.

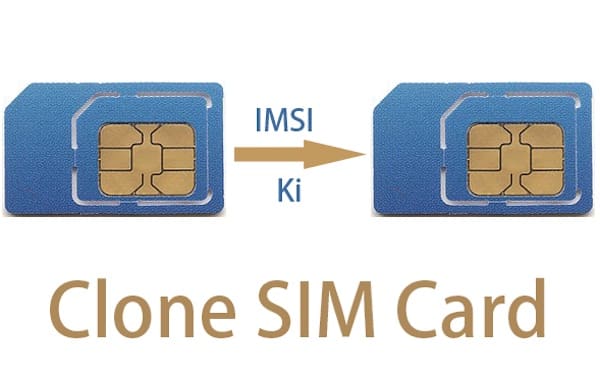

Клонирование SIM-карты

Часто люди пытаются объединить перевыпуск SIM-карты и ее клонирование в один и тот же случай. Однако клонирование SIM-карты более практично, чем другой вариант.

При атаке с клонированием SIM-карты хакер сначала получает физический доступ к вашей SIM-карте, а затем создает копию оригинала.

Естественно, что для копирования вашей SIM-карты злоумышленники сначала физически достанут вашу SIM-карту из смартфона. Затем в дело вступает специальное программное обеспечение для копирования смарт-карт, оно скопирует уникальный идентификационный номер, присвоенный вашей SIM-карте, и перенесет его пустую SIM-карту.

После этого новая клонированная SIM-карта будет вставлена в смартфон злоумышленника. Как только этот процесс будет завершен, считайте, что ваша уникальная идентификационная информация SIM-карты практически исчезла.

Хакеры также могут использовать вашу украденную SIM-карту для мошенничества, когда где-то надо будет указать уникальный номер телефона.

Варианты для определенных моделей

Самым примитивным способом разблокировки обычно является поход в центр обслуживания компании-производителя, где будет выполнен гарантийный ремонт оборудования. Но можно попытаться сделать это своими силами. Как войти, не зная пароля в HTC? Для этого необходимо:

- скачать HTC Sync для ПК;

- мобильный гаджет подключить к компьютеру;

- сделать установку через HTC Sync софта Screen Lock Bypass (о нем уже было сказано выше);

- выключить и включить аппарат;

- убрать блокировку.

Если вы являетесь владельцем оборудования Samsung, необходимо иметь аккаунт Samsung account. После этого вы заходите на сайт в свой профиль и переходите в пункт «Контент» и далее «Сервисы», а после – «Найти устройство». В нем следует поискать клавишу «Разблокировать экран».

Когда не подходит ни один из вариантов, можно попробовать прошить смартфон, но этот способ можно назвать самым последним, крайней мерой. Таким методом можно взломать графическую блокировку и обычный ключ.

Это полезно знать:

- Поставить пароль на документ Word

- Освободить память Android, ничего не удаляя!

- Устраняем ошибку Launcher 3 на Андроид

- Что такое Hard Reset на Android и с чем его едят?

- Установить Плей Маркет на Мейзу (Meizu)

- Прочитать QR код на Android

- Закрыть активное приложение на iPhone X

- Peel Remote — что это за программа, нужна ли она на смартфоне

Нанимаем хакера вскрыть чужой телефон удаленно

Я видел множество людей, предлагающих «взломать любой сотовый телефон» без доступа, за плату…. просто отправьте свой платеж этому человеку (часто несколько тысяч рублей). Что может пойти не так?

Остерегайтесь мошенников! Они понимают как отчаянны некоторые люди в поисках взлома телефона своего супруга или партнера. Мне предлагают эти услуги каждую неделю, пытаясь заставить меня рекомендовать их моим читателям.

* Большинство из них являются обычными мошенниками, и я никогда не буду использовать их или рекомендовать их кому-либо. Это криминал и он наказуем, независимо от ваших обстоятельств или от того, насколько вы в отчаянии.

Некоторые телефонные хакеры действительно могут делать такие вещи? Несомненно, ответ — да. Если они подлинные, имея знания и навык, то они будут очень дорогими. Цена вопроса — несколько тысяч долларов за взлом одного смартфона! То, что они делают, является очень незаконным и имеют серьезные последствия. Они чрезвычайно осторожы и зачастую остаются анонимными.

Как хакеры взламывают чужой смартфон дистанционно? Об этих методах я расскажу ниже. Чаще всего главную роль играют нужные связи, с нужными людьми. Люди эти обычно умны и технически информированны, занимают некоторую должность в нужных местах.

Признаки взлома телефона

Зная о том, какая опасность поджидает пользователей мобильных устройств, владелец смартфона наверняка захочет сам проверить, а не взломан ли его девайс. Для ответа на этот вопрос нужно проанализировать все признаки, по которым можно понять, что к телефону получил доступ злоумышленник.

Андроид

Операционная система Android является самой популярной, поскольку предоставляет разработчикам массу возможностей кастомизации. У владельца смартфона на Андроид нет проблем с загрузкой файлов, но в то же время устройства на этой ОС чаще всего подвергаются хакерским атакам.

Нужно понимать, что взлом может быть разовым или постоянным. В первом случае злоумышленник, забрав нужные ему данные пользователя, перестает получать доступ к устройству.

Понять, что произошел взлом, можно будет только по сомнительным списаниям с банковской карты. Если мошенник получил доступ к аккаунту, то на почту владельца смартфона наверняка придет сообщение о попытке смены пароля. Это и будет свидетельством того, что доступ к устройству получил посторонний человек.

Также злоумышленник может постоянно взаимодействовать с телефоном. Тогда на гаджете будут без видимых причин включаться/выключаться сервисы Wi-Fi, Bluetooth и GPS. А еще взломанный Андроид-смартфон работает с периодическими лагами и вылетами из приложений.

Помимо указанных способов проверки наличия следов взлома рекомендуется посмотреть:

- нет ли на телефоне посторонних приложений, которые не удаляются;

- не появилась ли странная реклама вне браузера или программ;

- не совершались ли звонки с или на неизвестные номера;

- нет ли в памяти смартфона посторонних файлов, занимающих много места.

Все это позволит сделать изначальный вывод о том, получил ли злоумышленник доступ к мобильному устройству.

Айфон

Главный недостаток смартфонов Apple – закрытость операционной системы. Но в то же время данный фактор играет в плюс, поскольку устройства американской компании реже подвергаются воздействию вирусов и вредоносных программ.

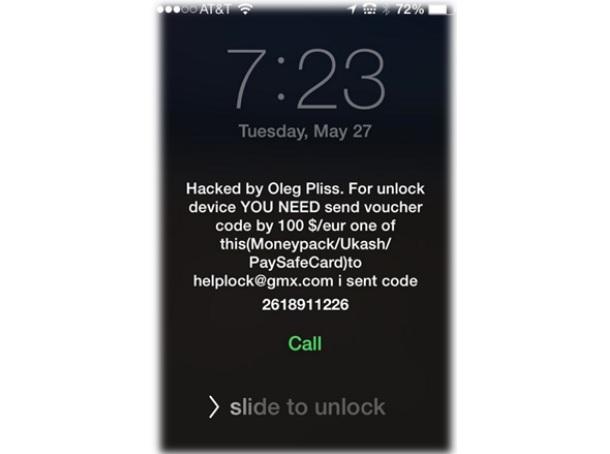

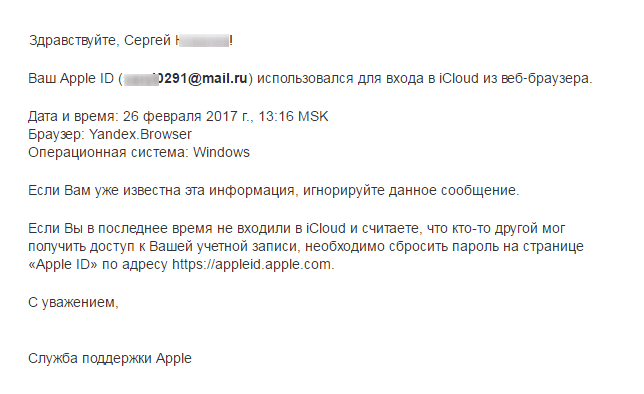

Тем не менее, даже пользователи Айфонов иногда замечают странные действия, происходящие с девайсом. Бывают даже случае, когда на кране появляется уведомление о взломе и требовании перевести деньги на определенный счет.

Подобные уведомления появляются редко. Значительно чаще владельцы iPhone получают сообщения о том, что в аккаунт на iCloud был совершен вход с другого устройства. И здесь не нужно иметь особых знаний для понимания ситуации. Вывод один – телефон взломан.

Как и на Андроиде, пользователи Айфонов могут замечать странные включения/отключения функций, пропажу денежных средств с карты или вылеты из отдельных приложений.

Признаки взлома

- заряд аккумулятора. Если батарея смартфона стала стремительно разряжаться, сокращая время работы устройства на несколько часов при обычном режиме использования, то скорее всего это указывает на работу вредоносных фоновых приложений;

- приложения. Появление в общем списке иконок приложений новых, которые не были установлены вами, может говорить о том, что устройство хакнули;

- уведомления. Отображение на экране странных сообщений с нечитаемыми символами, ссылками или оповещениями о выполнении запроса, если вы не приложили к этому руку, тоже не сулит ничего хорошего – наверняка хакеры уже обладают вашими данными;

- баланс. Если ваш мобильный счёт несёт потери, хотя вы убеждены, что не звонили на платные номера, не заказывали дополнительных услуг и непричастны к любым финансовым операциям, то с точностью можно сказать, что ваш гаджет взломан;

- сбои в работе. Странные сигналы во время разговора, посторонние шумы или даже обрывы связи при хорошем уровне сигнала тоже могут говорить об использовании микрофона устройства или даже прослушивании разговоров;

Нашли что-то подозрительное? Нужно предпринять всё возможное, чтобы вернуть контроль над своим устройством и жизнью, не позволив мошенникам воровать ваши личные данные.

Разблокировка Андроида

Следующий путь немного сложнее. Необходимо попасть в Гугл Play через ПК, скачать утилиту «Screen Lock suppressor», используя веб-интерфейс. Далее скачиваете еще одно приложение (любое), оно может быть любым. В процессе установки будет вызван Screen Lock Bypass и блокировка сбросится

Тут важно до повторной блокировки сменить код. Есть еще один простой метод, которым можно воспользоваться, если забыл комбинацию, но использовать его нежелательно – сбросить телефон до заводских настроек

Любой аппарат имеет собственный принцип сброса, следует ознакомиться с инструкцией к нему. Обычно требуется выключение телефона и нажатие клавиш громкости и «домой», их следует удерживать одновременно. После этих манипуляций на экране должно высветиться меню системы, в котором следует выбрать раздел Wipe data / factory reset и нажать на согласие с рисками. Вся информация с телефона будет удалена, когда сброс завершится, нажмите на пункт Reboot System, чтобы аппарат перезагрузился.

Не стоит забывать, что третий вариант подразумевает удаление всех личных сведений и установленного контента. Устройство будет пустое, точное такое же, каким оно было в магазине.

Если не помните пароль блокировки смартфона старого выпуска, воспользуйтесь специализированным сервисом, который на основе введённых про устройство данных составит разнообразные комбинации. Введение подобного кода автоматически аннулирует пользовательский ключ. Это сделали специально для работников сервисных центров. Вот только производители решили, что такой простой подход нецелесообразен и весь дальнейший принцип работы сделали сложнее.

Как было уже отмечено, новые модели смартфонов может спасти возврат к прежним настройкам, установленным разработчиком. Команды отличаются в зависимости от производителя и модели. К примеру, многие модели Самсунг могут разблокироваться комбинацией *2676*2878#, которая также ведет к очищению устройства и телефонной книги.

У некоторых аппаратов сбросить настройки можно специальным сервисным меню. В большей части оборудования других производителей необходимо использовать стандартный метод с кнопками Volume и питания, в меню нажать «reset».